Defenderのエンドポイント保護を強化 ~後編~

侵害されたデバイスの隔離を自動化

1.前半のあらすじ

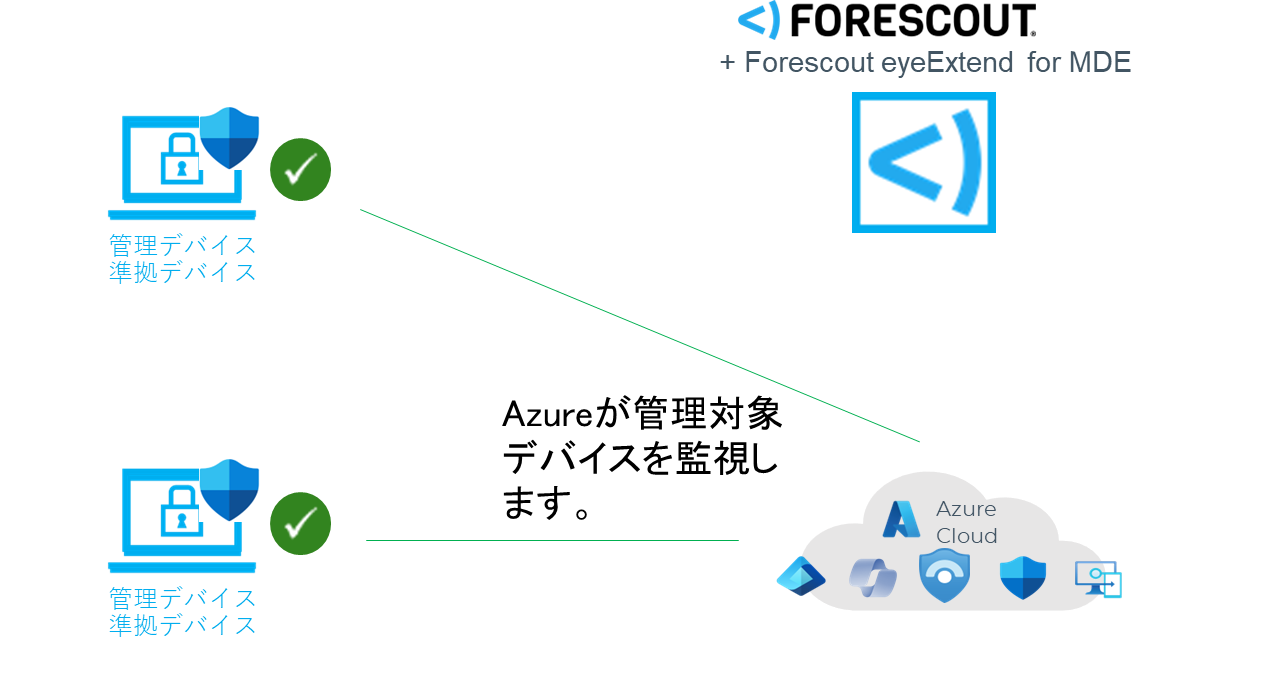

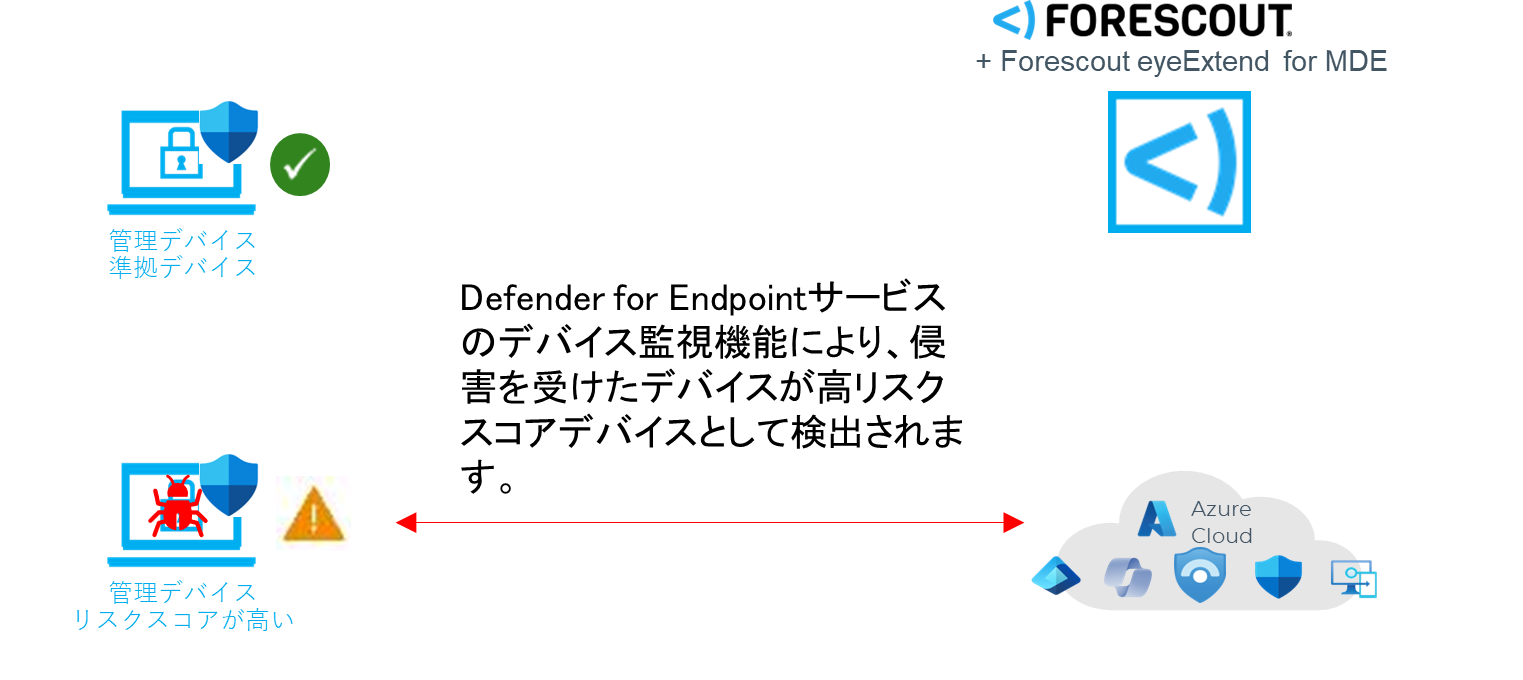

前半ではForescout eyeExtend for MDEを利用して検出したデバイスに対してMDEの展開や更新を行い、MDE動作を確認し、すべてのデバイスが管理された準拠デバイスとなりました。

後半では、これらの準拠デバイスが侵害を受けた場合に、いかにしてネットワークから隔離し、被害の拡散を防止して行けるかについて見て行きたいと思います。

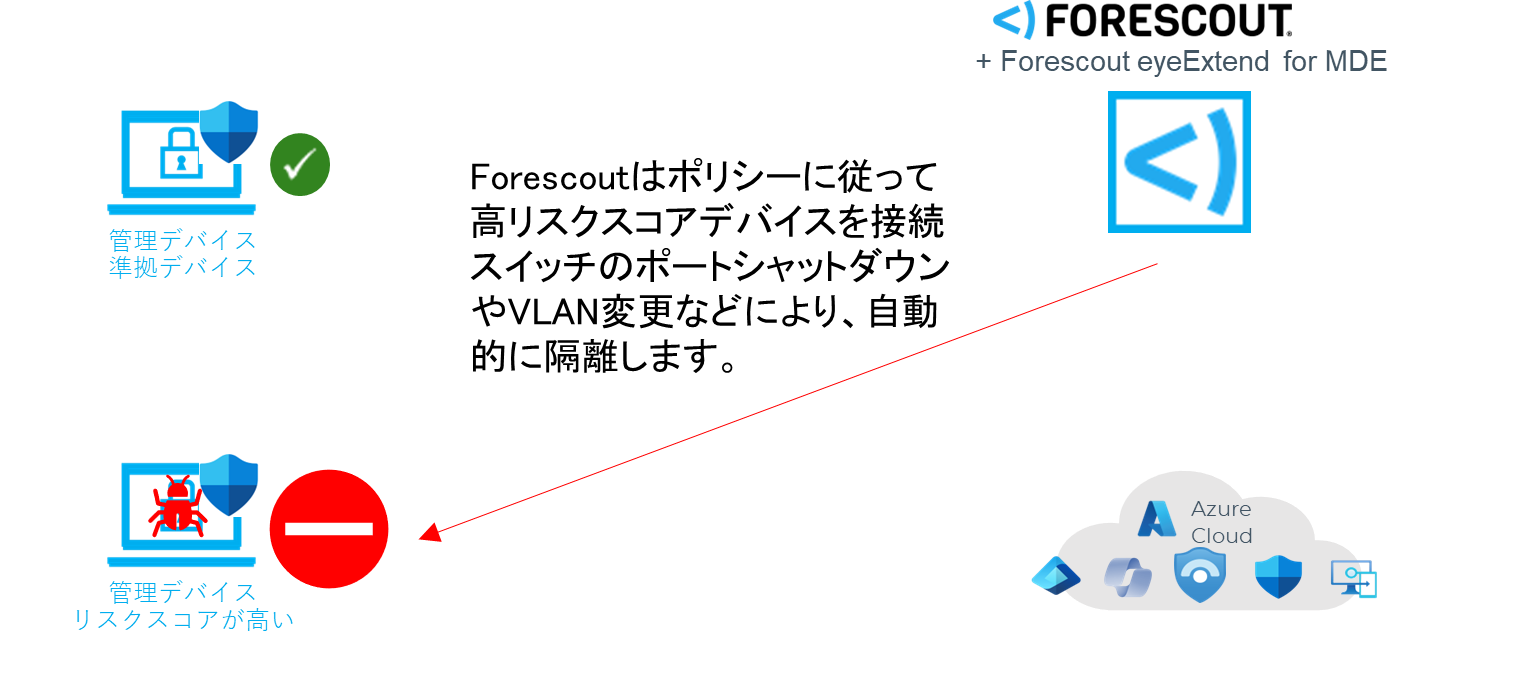

2.高リスクスコアデバイスを隔離する仕組み

STEP 1. 管理対象デバイスを監視

STEP 2.問題のあるデバイスを検出

STEP 3.Defender脅威インテリジェンスの共有

STEP 4. 問題のあるデバイスを隔離