Proofpointブログ

近年電子メールに関連したリスクは巧妙化・多様化

しており、

ネットワーク管理者の悩みは尽きることが

ありません。

メッセージングセキュリティソリューション「Proofpoint」

は高い検知率と柔軟なポリシー設定、管理の容易さで、

企業インフラを防御します。

内部不正対策についての重要性と実践的手法

1.内部不正対策のニーズ

今年も「IPA情報セキュリティ10大脅威 2025」が発表されました。脅威の詳細はこちらでご確認ください。

「組織のインシデント内容」では、昨年3位だった「内部不正による情報漏えい等」が一つ順位を落として4位となっておりましたが、この10大脅威ランキングに10年連続でランクインしている状況を見ますと、やはりまだまだ内部不正対策の必要性を感じていらっしゃる方が多いのではないでしょうか。

2.内部不正対策のベストプラクティス

では、内部不正対策として組織はどのような方法をとれば良いでしょうか。

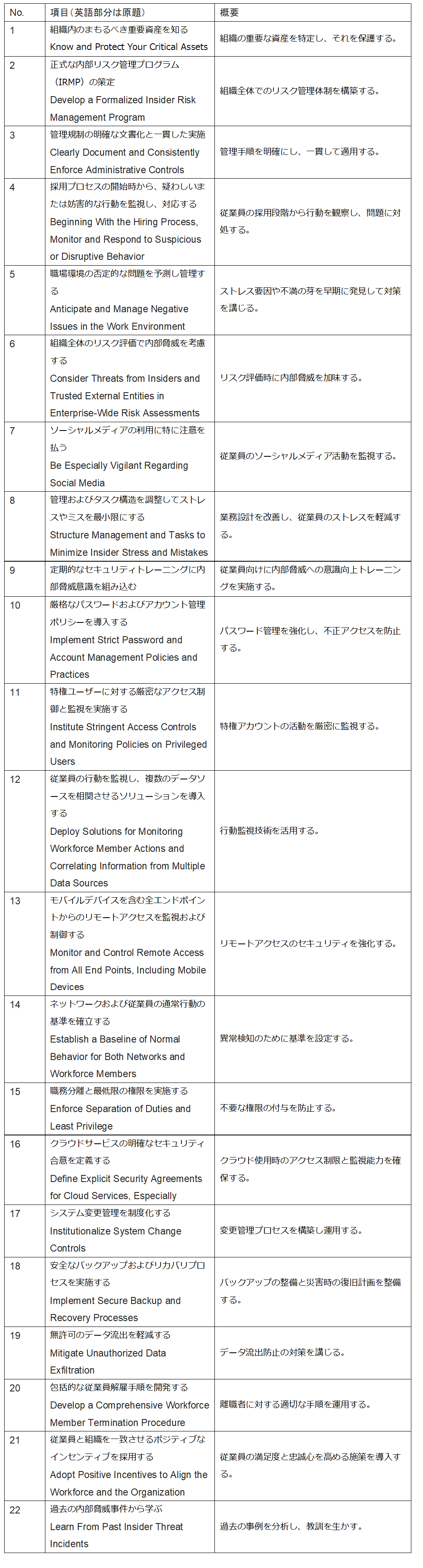

内部脅威について研究を行っているカーネギーメロン大学ソフトウェアエンジニアリング研究所(SEI)のCERT Insider Threat Centerの「Common Sense Guide to Mitigating Insider Threats, 7th Edition」によると、内部不正対策のために22のステップが提案されています。詳細についてご興味があればカーネギーメロン大学のサイトをご参照ください。

参考までに、項目の一覧と概要を以下に要約します。

本ガイドは3,000 件のインサイダー脅威の実証的調査と分析に基づいて作成されているものです。詳細についてご興味があればカーネギーメロン大学のサイトをご参照ください。

上記の内部脅威対策に限らず、セキュリティ対策を行うための様々なフレームワークが存在していますが、そのすべてを実施する必要はありません。組織にあわせた方法で施策の適用を行うことを、「テーラリング」と言います。テーラーメイドで体に合わせたスーツを仕立てるように、組織にあったポリシーやルールから適用していけば良いのです。

3.「可視化」の重要性

“If you can't measure it, you can't improve it.” (測定できないものは改善できない)

という言葉をご存じでしょうか?

こちらは今日においてもビジネス界や品質管理などで格言といわれておりますが、セキュリティ分野においても可視化による測定、つまり、状況を把握することは、重要な役割を果たします。

また、2のベストプラクティスのいくつかの施策を実行する場合でも、その適用や効果を確認・評価するためには、利用状況の可視化は必須となるでしょう。

ご利用されているシステムでは、利用状況の可視化、セキュリティのポリシーやルールが適用された際の効果を正しく評価できる仕組みはありますかはありますか?

特に内部不正対策のためには、内部不正の兆候を早期に発見するために、従業員の行動ログやデータアクセス状況を分析し、「組織内部の」異常を検知する専用ツールが必要が必要です。

「うちには既に導入しているシステムがあるから大丈夫!」…そのツールは、正しく内部組織ユーザの情報を把握することができ、必要に応じて情報流失の防御やユーザ不正を検知することは可能なものでしょうか?

把握できないものを正しく防ぐことはできません。ご利用されているシステムが正しく利用状況を可視化することができ、情報流出を止めることができるものかどうかご確認ください。

4. まとめ

内部不正は組織の信用や安全性に深刻な影響を及ぼす可能性があります。そのため、適切な対策を講じることが不可欠です。ベストプラクティスに基づいた対策の実施や、セキュリティ分野における「可視化」の重要性を認識し、組織にとって適切なツールを導入することが、効果的な内部不正対策の鍵となります。

内部不正対策でお悩みなら!ProofpointITMの資料はこちら

- トップページ

- ソリューション・製品

- Proofpoint

- ブログTOP

- 内部不正対策についての重要性と実践的手法